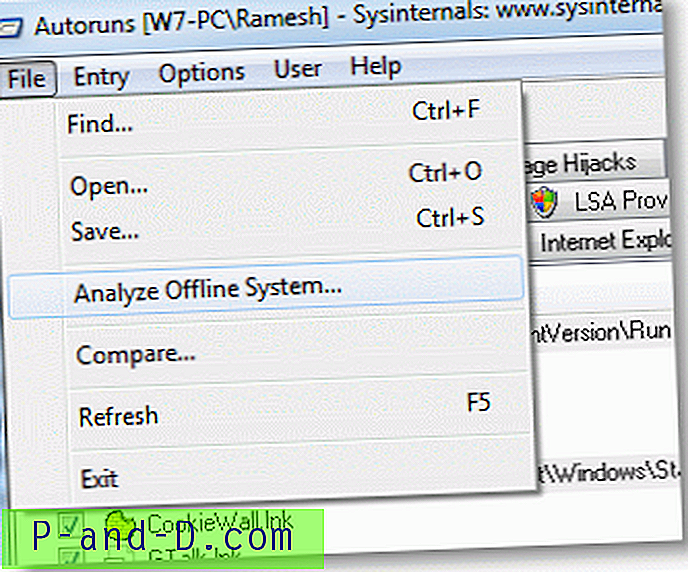

„Windows Sysinternals“ automatiniai paleidimai yra būtinas kiekvieno trikčių šalinimo įrankio įrankis, kuris metų metus visada buvo mano įrankių rinkinyje (ir nuolat atnaujinamas). V10.02 versijoje „Autoruns“ buvo įtraukta nauja parinktis „Analizuoti offline sistemą ...“, leidžiančią patikrinti paleidimo konfigūraciją, paslaugas ir kitus neprisijungus sistemos parametrus.

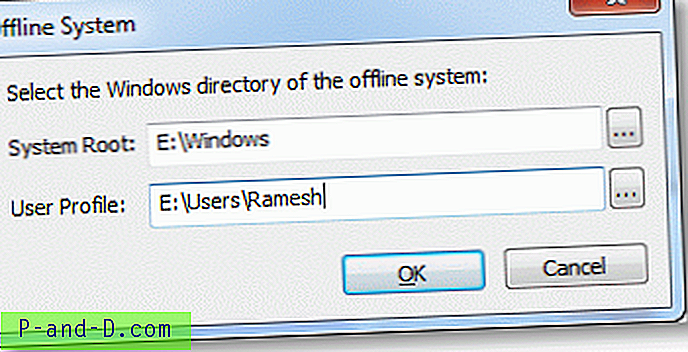

Tiesiog prijunkite tiriamojo kompiuterio standųjį diską kaip vergų diską prie kitos sistemos arba pritvirtinkite diską / vaizdą, kurį norite analizuoti neprisijungę (kenkėjiškų programų / šakninių rinkinių pašalinimui ar kitiems tikslams), kitoje sistemoje, ir paleiskite „Autoruns“ kaip administratorius (padidėjęs). Paminėkite „Windows“ katalogą ir neprisijungusios sistemos vartotojo profilio vietas, o „Autoruns“ išvardins paleidimo taškus ir kitus parametrus iš sistemos registro avilių ir NTUSER.DAT iš minėtų kelių atitinkamų katalogų.

- Sistemos registracijos aviliai yra \ Windows \ System32 \ Config

- Vartotojo registracijos avilys NTUSER.DAT, esantis \ Vartotojai \ {vartotojo vardas}

„Autoruns“ ir „Dead Computer Forensics“ yra puikus Chado Tilbury parašytas straipsnis, kuriame galite perskaityti daugiau informacijos. Išanalizuokite neprisijungusios sistemos funkciją „Autoruns“ programoje naudinga tais atvejais, kai nuotolinis palaikymas / prisijungimas prie probleminio kompiuterio nėra išeitis, arba jei kompiuteris nėra paleidžiamos būsenos, ypač įvykus kenkėjiškajai programai / „Rootkit“ išpuoliui, arba galbūt dėl kitos netinkamos konfigūracijos. .